Juniper SRX là gì?

Định nghĩa chuẩn của tường lửa Juniper, sử dụng các quy tắc khác nhau để bảo vệ mạng của bạn và kiểm soát lưu lượng truy cập cả vào hoặc ra khỏi tường lửa, đã thay đổi trong những năm gần đây. Gần đây, tường lửa đã được sản xuất để cung cấp nhiều hơn là chỉ cần giám sát. Thiết bị tường lửa Juniper đã được cung cấp những khả năng mới và phức tạp hơn.

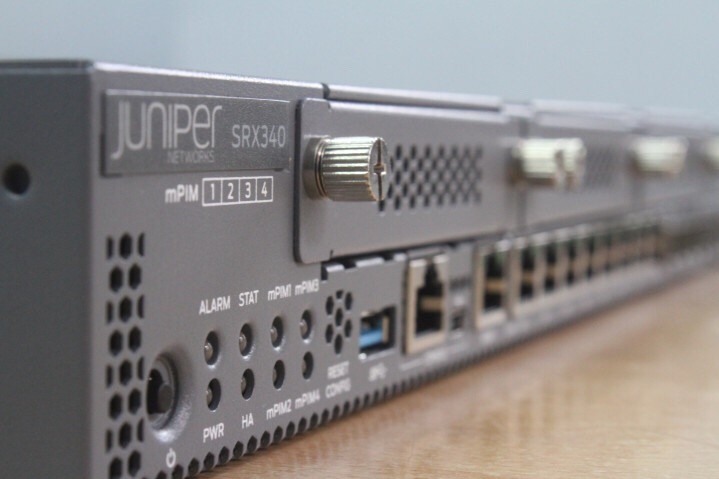

Danh mục sản phẩm tiêu biểu: Firewall Juniper SRX series

Một trong những điều quan trọng cần lưu ý là khả năng nhìn sâu hơn vào các gói đi qua chúng và có thể thu thập tất cả thông tin đó và triển khai nó theo cách có lợi nhất cho mạng mà chúng đang bảo vệ. Việc kiểm tra gói sâu này là đặc điểm chính với thiết bị Juniper và mặc dù tường lửa Juniper không phát minh ra nó, họ đã tìm ra cách phù hợp nhất để giải quyết các vấn đề mà khách hàng của họ phải đối mặt.

Sản phẩm nổi bật của Juniper: Juniper Firewall SRX300 : Juniper Firewall SRX320 : Juniper Firewall SRX340

Juniper SRX Series Gateways được biết đến như là sự khởi đầu của “cuộc tấn công” của Juniper trên các nhà cung cấp dịch vụ toàn cầu. Chúng là những thiết bị đầu tiên được di chuyển từ hệ điều hành OS màn hình trước sang hệ điều hành Junos mới, cung cấp cái nhìn sâu hơn về cấu hình, bảo trì và vận hành. Junos là một hệ điều hành hiện đại dựa trên FreeBSD, một hệ điều hành UNIX. Do đó, các kỹ sư có thể thực thi các lệnh UNIX chuẩn hóa.

Bên cạnh nhiều tính năng mà hệ điều hành Junos cung cấp, một trong những tính năng hấp dẫn nhất là tùy chọn thay đổi cách thiết bị đang kiểm tra và xử lý lưu lượng truy cập. Hay nói cách khác, thao tác lưu lượng truy cập dựa trên nhu cầu của khách hàng hoặc của bạn.

Điều quan trọng cần lưu ý là các nhà cung cấp mạng khác nhau có các giải pháp khác nhau xử lý lưu lượng truy cập đi qua. Với thiết bị Juniper SRX, điều này được thực hiện bằng cách thay đổi chế độ hoạt động mặc định của thiết bị. Có hai tùy chọn bạn có thể chọn:chế độ luồng và chế độ gói.

Định nghĩa phổ biến nhất có thể được tìm thấy liên quan đến các chế độ này, và sự khác biệt giữa chúng là: chế độ luồng lưu lượng xử lý phân tích tất cả lưu lượng đi qua trạng thái hoặc phiên lưu lượng trong khi chế độ gói xử lý tất cả lưu lượng như một bộ định tuyến truyền thống. cho mỗi gói. Điều đáng nói là tất cả các thiết bị SRX của Juniper hoạt động theo chế độ luồng theo mặc định. Chúng ta hãy tìm hiểu thêm về cách thức hoạt động của các chế độ này.

Hiểu hoạt động của chế độ dòng chảy

Chúng tôi sẽ bắt đầu từ chế độ mặc định của thiết bị firewall Juniper SRX , chế độ luồng. Chế độ này còn được gọi là chế độ trạng thái. Đây là một trong những phức tạp hơn bởi vì nó cần phải theo dõi trạng thái của tất cả lưu lượng truy cập đi qua tường lửa.

Không giống như tường lửa trước đây, nơi bạn có thể chọn dựa trên gói, proxy hoặc trạng thái, tương lai của tường lửa là tường lửa trạng thái vì tỷ lệ giá / hiệu suất hấp dẫn mà chúng cung cấp, do đó chúng được triển khai phổ biến nhất. Mặc dù tường lửa dựa trên gói và proxy đang dần trở thành một phần của quá khứ, tường lửa stateful đã “đánh cắp” một số tính năng từ những người tiền nhiệm của nó. Hai tính năng quan trọng là:

Giải mã lưu lượng SSL

Kiểm tra IPS (Hệ thống phòng chống xâm nhập) cung cấp khả năng xác định chính xác giao thức ngoài số cổng truyền thống

Chế độ luồng cho SRX một cơ hội chạy mượt mà hơn và cải thiện hiệu suất tổng thể vì lưu lượng được kiểm tra ở tầng vận chuyển của ngăn xếp TCP-IP.

Lưu lượng truy cập được kiểm tra theo năm bước riêng biệt: kết hợp địa chỉ nguồn và đích, khớp với cổng nguồn và đích và giao thức với vùng nguồn và đích, để xác định xem gói có thuộc phiên mới hoặc phiên hiện tại hay không.

Nếu lưu lượng truy cập thuộc về một phiên mới, chính sách bổ sung và tra cứu tuyến đường sẽ phải được thực hiện. Sau khi tất cả các bước này được hoàn tất, lưu lượng truy cập được xử lý và nếu lưu lượng truy cập trong tương lai phù hợp với phiên, luồng lưu lượng sẽ tiếp tục không bị gián đoạn.

Cách tiếp cận xử lý này cho phép tường lửa xử lý các hoạt động và giải pháp phức tạp hơn như NAT, JFlow, IPS và một giải pháp quan trọng: UTM (Quản lý mối đe dọa thống nhất). UTM xử lý nội dung và lọc web, chống thư rác, cũng như các mối đe dọa tương tự khác. Hình ảnh bên dưới cho biết cách xử lý lưu lượng truy cập:

Hiểu hoạt động của chế độ gói

Mặt khác, hoạt động của chế độ gói là một hoạt động đơn giản, giống như định tuyến, hoạt động của tường lửa.

Chế độ này cung cấp tường lửa để kiểm tra các gói riêng lẻ và không phải là một phần của luồng phiên. Với chế độ này, ngay sau khi các gói nhập tường lửa, các bộ lọc và chính sách khác nhau đang được thêm vào.

Sau khi chúng được áp dụng, tường lửa sẽ tìm tuyến đường để có thể xác định giao diện đầu ra cho gói đó. Khi giao diện đầu ra được xác định, và xác nhận, gói tin được gửi đến đó, nơi nó được lên lịch để truyền tải. Bởi vì các gói tin được kiểm tra riêng lẻ, bất kỳ quyết định cho phép hoặc từ chối lưu lượng là gói cụ thể.

Trong chế độ gói, tường lửa không phải xác định cách các phiên được thiết lập và theo dõi mọi phiên. Điều này cung cấp một định tuyến tối ưu của các gói mà đôi khi có thể được xử lý bởi ASIC. Hình ảnh dưới đây cho thấy cách gói được xử lý khi nó vào tường lửa:

Với Junos 9.6 trở lên, Juniper quyết định cung cấp tùy chọn cho cả hai chế độ hoạt động đồng thời. Điều này cuối cùng tránh được giới hạn của việc phải lựa chọn giữa cả hai chế độ và những gì họ cung cấp, cung cấp sự đơn giản trong cấu hình và triển khai.

Trong trường hợp này, lưu lượng yêu cầu xử lý chế độ gói được đánh dấu bằng bộ lọc gói, trong khi lưu lượng yêu cầu xử lý chế độ luồng không được đánh dấu. Bằng cách này, tường lửa có thể xác định chế độ xử lý nào cần sử dụng. Điều này rất đơn giản để hiểu thông qua hình ảnh dưới đây:

Một danh sách ngắn các giao thức được hỗ trợ bởi hai chế độ được cung cấp trong bảng dưới đây:

Triển khai mẫu cấu hình chế độ luồng với NAT và DHCP

Đối với triển khai mẫu này, chúng ta sẽ sử dụng một ví dụ thực tế về cách chế độ luồng được triển khai trên nền tảng SRX Juniper. Chúng tôi sẽ tập trung vào thiết bị SRX được triển khai trên trang web của khách hàng và cụ thể về các yêu cầu của khách hàng. Triển khai mẫu này sẽ hiển thị cấu hình mẫu, bao gồm các bước cần thiết để thực hiện khi cấu hình nó.

Khách hàng đã yêu cầu:

Một máy chủ DHCP được cấu hình trên Juniper được cung cấp bởi Nhà cung cấp dịch vụ của họ. Họ yêu cầu một khối IP riêng biệt được gán bởi DHCP, để sử dụng cho việc duyệt Internet.

Bước đầu tiên trong cấu hình này là để xác nhận chế độ hoạt động hiện tại của Juniper SRX. Việc này đơn giản để thực hiện với lệnh được hiển thị bên dưới, từ chế độ hoạt động Junos:

Tiếp theo, chúng ta phải xác nhận những gì cần thiết để đáp ứng các yêu cầu của chúng. Để yêu cầu này hoạt động như mong đợi, chúng ta cần tập trung vào một vài thứ:

Khách hàng đã sử dụng để duyệt Internet với một khối IP công cộng. Khối công cộng này sẽ được định tuyến trong mạng lõi của Nhà cung cấp dịch vụ.

Thay vào đó, khách hàng muốn sử dụng một khối riêng tư. Điều này có nghĩa là một giao thức được gọi là NAT sẽ phải được thực hiện. Giao thức này sẽ dịch khối IP riêng tư trong một địa chỉ IP công cộng duy nhất.

Một cấu hình DHCP sẽ phải được triển khai để gán IP từ khối IP riêng.

Juniper SRX sẽ phải được cấu hình để hoạt động ở chế độ luồng.

Bước tiếp theo là định cấu hình bộ định tuyến để hoạt động ở chế độ luồng để có thể triển khai ở trên. Chuyển đổi giữa hai chế độ trên nền tảng SRX là cực kỳ đơn giản, tuy nhiên xin lưu ý rằng với mọi công tắc chế độ, khởi động lại thiết bị là bắt buộc . Để đặt bộ định tuyến hoạt động ở chế độ luồng và có thể vượt qua lưu lượng truy cập, chúng tôi cần thực hiện một số bước:

Xác định vùng bảo mật

Tạo chính sách bảo mật để cho phép lưu lượng giữa các vùng

Thêm bất kỳ quy tắc tường lửa nào

Thêm bất kỳ quy tắc NAT nào

Thêm bất kỳ cấu hình DHCP nào

Để chuyển từ chế độ gói sang chế độ luồng, chỉ cần thực hiện lệnh sau từ chế độ cấu hình của thiết bị:

thiết lập chế độ bảo mật tùy chọn chuyển tiếp gia đình mpls dựa trên luồng

Sau khi khởi động lại bộ định tuyến, bước tiếp theo là định cấu hình các vùng bảo mật sẽ cho router biết vùng nào cần tin cậy. Trong ví dụ này, chúng ta sẽ cấu hình giao diện fe-0/0/1 là “đáng tin cậy” và giao diện fe-0/0/5 là “không tin cậy”:

Bước tiếp theo sẽ là thêm chính sách cho phép lưu lượng truy cập giữa các vùng:

Tiếp theo, chúng ta phải cấu hình NAT bằng cách sử dụng một nhóm địa chỉ và một NAT tĩnh để làm cho khách hàng cuối có thể duyệt Internet bằng một địa chỉ IP riêng:

Sau cấu hình NAT, chúng ta cần tập trung vào cấu hình DHCP. Khi chúng ta cấu hình DHCP, chúng ta phải chỉ rõ DHCP pool, các giao diện sẽ hoạt động như các máy chủ DHCP, địa chỉ IP thấp và cao được gán, cổng mặc định và IP của máy chủ DNS (chính và phụ):

Để xác minh xem cấu hình trên có đang hoạt động hay không, hãy thực hiện lệnh sau:

hiển thị bảo mật nat quy tắc nguồn X – trong đó X Là quy tắc bạn đã chỉ định trong cấu hình NAT

Đầu ra của lệnh này sẽ hiển thị mọi thứ bạn cần quan sát khi NAT được cấu hình. Bạn cần chú ý đến số lượng “Lần truy cập dịch” và xác nhận chúng đang tăng lên:

Nếu những lần truy cập này tăng lên, NAT sẽ hoạt động như mong đợi và khối IP riêng sẽ được dịch sang địa chỉ IP công cộng. Khách hàng duyệt Internet thành công với địa chỉ IP riêng.

Kết luận

Trong bài viết ngắn này, chúng tôi đã trình bày các vấn đề cơ bản về Juniper SRX là gì và các thiết bị Firewall Juniper SRX với khả năng kết nối mạng của họ. Nếu chúng ta đi sâu hơn và nghiên cứu tất cả các khả năng của mình, chúng ta sẽ kết thúc với hàng trăm trang định nghĩa và ví dụ cấu hình. Cuối cùng, chúng tôi sẽ kết luận rằng các thiết bị tường lửa Juniper SRX, hoạt động trên hệ điều hành Junos, có nhiều khả năng hơn hầu hết các tường lửa hiện có trên thị trường.

Cổng dịch vụ SRX Series của Juniper Networks là các giải pháp bảo mật mạng hiệu suất cao cho các doanh nghiệp và nhà cung cấp dịch vụ cung cấp khả năng bảo mật, định tuyến và kết nối mạng. Thiết bị Juniper SRX Series cung cấp giải pháp bảo mật hoàn chỉnh để bảo vệ và kiểm soát nội dung kinh doanh của bạn.

Các từ khóa: firewall juniper, firewall juniper srx300, firewall juniper srx320, juniper srx340, giá juniper srx300, srx340 sys je, thiết bị firewall juniper, hướng dẫn cấu hình firewall juniper, srx300 sys jb

Có thể bài viết bạn quan tâm: