Định nghĩa từ Wikipedia stateful firewall inspection là gì?

Trong máy mạng tính, tường lửa stateful firewall là tường lửa mạng theo dõi trạng thái hoạt động và các đặc tính của các kết nối mạng đi qua nó. Tường lửa được cấu hình để phân biệt các gói hợp pháp cho các loại kết nối khác nhau. Chỉ các gói phù hợp với một kết nối hoạt động đã biết mới được phép vượt qua tường lửa.

Sản phẩm tiêu biểu: Thiết bị firewall cứng

Kiểm tra gói trạng thái (SPI), còn được gọi là lọc gói động, là một tính năng bảo mật thường được bao gồm trong các mạng nghiệp vụ.

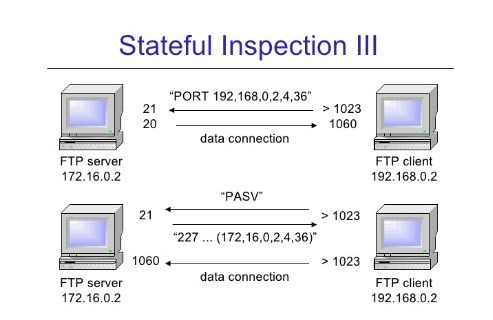

Trọng tâm của chương này là trên tường lửa stateful, một loại tường lửa cố gắng theo dõi trạng thái kết nối mạng khi lọc gói. Các khả năng của tường lửa stateful có phần nào đó là sự giao nhau giữa các chức năng của một bộ lọc gói và thông tin giao thức cấp ứng dụng bổ sung của một proxy. Do kiến thức giao thức bổ sung này, nhiều vấn đề gặp phải khi cố gắng cấu hình tường lửa lọc gói cho các giao thức hoạt động theo các cách không chuẩn bị bỏ qua.

Bài viết này thảo luận về lọc trạng thái, kiểm tra trạng thái và kiểm tra gói sâu, cũng như trạng thái khi xử lý các giao thức vận tải và cấp ứng dụng khác nhau. Chúng tôi cũng trình bày một số ví dụ thực tế về cách một số nhà cung cấp thực hiện theo dõi trạng thái cũng như xem xét các ví dụ về tường lửa như vậy.

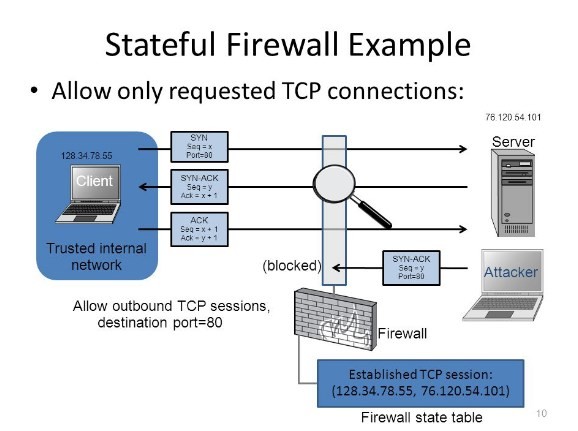

Tường lửa stateful có thể giám sát trạng thái hoạt động và các đặc tính của các kết nối mạng từ đầu đến cuối. Đây Firewall được lập trình để phân biệt giữa các gói tin hợp pháp với nhiều loại khác nhau của kết nối. Về mặt kỹ thuật, tường lửa trạng thái có thể cho biết giai đoạn kết nối TCP đang mở, mở được gửi, đồng bộ hóa, đồng bộ hóa xác nhận hoặc thiết lập. Nó cũng có thể cho biết nếu MTU được thay đổi, cho dù các gói đã phân mảnh, vv

Statefull firewall hoạt động như thế nào?

Tường lửa stateful dành hầu hết các chu kỳ của nó kiểm tra thông tin gói trong lớp 4 (transport) và thấp hơn. Tuy nhiên, nó cũng cung cấp khả năng kiểm tra nâng cao hơn bằng cách nhắm mục tiêu các gói quan trọng để kiểm tra lớp 7 (ứng dụng), chẳng hạn như gói khởi tạo kết nối. Nếu gói được kiểm tra phù hợp với quy tắc tường lửa hiện có cho phép nó, gói tin được truyền và một mục được thêm vào bảng trạng thái. Từ thời điểm đó trở đi, vì các gói trong phiên giao tiếp cụ thể đó khớp với một mục nhập bảng trạng thái hiện có, chúng được phép truy cập mà không cần gọi để kiểm tra lớp ứng dụng thêm nữa. Những gói này chỉ cần có thông tin lớp 3 và 4 (địa chỉ IP và số cổng TCP / UDP) được xác minh dựa vào thông tin được lưu trữ trong bảng trạng thái để xác nhận rằng chúng thực sự là một phần của trao đổi hiện tại.

Ngược lại, vì các tường lửa này sử dụng các kỹ thuật lọc như vậy, chúng không xem xét các lệnh lớp ứng dụng cho toàn bộ phiên truyền thông, như một tường lửa proxy. Điều này tương đương với việc không có khả năng thực sự kiểm soát các phiên dựa trên lưu lượng truy cập cấp ứng dụng, làm cho nó trở thành một thay thế kém an toàn hơn đối với proxy. Tuy nhiên, do lợi thế tốc độ của tường lửa của stateful và khả năng xử lý bất kỳ lưu lượng giao thông nào (ngược với số giao thức hạn chế được hỗ trợ bởi proxy cấp ứng dụng), nó có thể là một lựa chọn tuyệt vời. một trang web hoặc như một trình phát vai trò trong một môi trường mạng phức tạp hơn.

Chú thích:

Sử dụng một thiết bị bảo vệ chu vi duy nhất thường là một điều cần thiết về tài chính cho các trang web nhỏ hơn. Tuy nhiên, mặc dù thực tế chỉ có một tường lửa đang được triển khai, các tùy chọn bảo vệ chuyên sâu khác như hệ thống phát hiện xâm nhập (IDS), máy chủ ghi nhật ký và giám sát cũng như bảo vệ cấp máy chủ cũng được sử dụng để triển khai mạng an toàn hơn .

Bây giờ chúng ta đã thảo luận tường lửa stateful, để hiểu rõ hơn về chức năng của nó, hãy thảo luận ý nghĩa của trạng thái và cách nó được theo dõi trong truyền thông mạng.

Sử dụng Firewall làm phương tiện kiểm soát

Một điểm quan trọng cần được xem xét khi thảo luận về an ninh chu vi là khái niệm về tường lửa như một điểm ngắt mạng. Một chokepoint là điểm truy cập đơn, có thể điều khiển, nơi một cái gì đó được kênh để bảo mật tốt hơn. Tuy nhiên, như tên gọi của nó, khu vực hạn chế này cũng có thể là nơi băng thông bị hạn chế. Một ví dụ điển hình của một checkpoint trong thế giới thực là một máy dò kim loại tại sân bay.

Hãy tưởng tượng nếu máy dò kim loại có kích thước của toàn bộ hành lang trong sân bay, và 20 người trở lên có thể đi qua một cánh cổng cùng một lúc. Nếu máy dò bị tắt, sẽ rất khó cho các thanh tra viên xác định xem đảng nào đã kích hoạt nó và có thể ngăn người đó kiểm tra thêm. Kiểm soát giao thông chi tiết hơn là cần thiết trong tình huống như vậy.

Đó là lý do tại sao khái niệm của một chokepoint là cần thiết trong trường hợp này; nó cho phép một thanh tra để xem một bên đi qua một máy dò kim loại tại một thời điểm. Chokepoint cung cấp thêm quyền kiểm soát các bên tham gia sân bay. Giống như các điểm khác nhau, việc phân luồng người này để kiểm soát thêm cũng có thể dẫn đến sự chậm lại trong quá trình; do đó, các đường thường hình thành tại các máy dò kim loại sân bay.

Tương tự như một máy dò kim loại sân bay, tường lửa cung cấp một chokepoint cho phân đoạn mạng của bạn. Tất cả lưu lượng truy cập đi vào hoặc rời khỏi mạng của bạn cần phải vượt qua nó để kiểm tra. Điều khiển bổ sung này không chỉ giúp bảo vệ luồng giao thông trong và ngoài mà còn cho phép một điểm duy nhất để kiểm tra và ghi lại lưu lượng truy cập như vậy, xác minh rằng nếu vi phạm tồn tại, nó được ghi lại.

Việc lọc gói một mình không được coi là cung cấp đủ sự bảo vệ. Để ngăn chặn hiệu quả lưu lượng mạng ngang hàng ngang hàng , điều cần thiết là tường lửa lọc ứng dụng , có thể được coi là phần mở rộng để kiểm tra gói trạng thái. Kiểm tra gói trạng thái có thể xác định loại giao thức nào đang được gửi qua mỗi cổng, nhưng các bộ lọc mức ứng dụng xem xét giao thức đang được sử dụng. Ví dụ, một bộ lọc mức ứng dụng có thể cho biết sự khác biệt giữa lưu lượng HTTP được sử dụng để truy cập vào một trang Web và lưu lượng HTTP được sử dụng để chia sẻ tệp, trong khi tường lửa chỉ thực hiện lọc gói sẽ xử lý tất cả lưu lượng HTTP bằng nhau.

Tường lửa lớp ứng dụng thường chậm hơn kiểm tra trạng thái. Tường lửa lớp ứng dụng đôi khi được triển khai bằng proxy ứng dụng. Hai kết nối TCP được thiết lập: một kết nối giữa nguồn gói và tường lửa, một giữa tường lửa và đích đến gói tin. Proxy ứng dụng chặn các gói tin đến thay mặt đích, kiểm tra tải trọng của ứng dụng và sau đó chuyển các gói tin được phép tới đích. Dữ liệu đáng ngờ bị xóa và máy khách và máy chủ không bao giờ giao tiếp trực tiếp với nhau. Proxy nhất thiết liên quan đến nhiều giao thức trên không hơn là kiểm tra các gói ở tầng mạng. Hơn nữa, bởi vì một proxy duy nhất là cần thiết cho mỗi ứng dụng, tường lửa proxy có thể ít linh hoạt và chậm hơn để nâng cấp hơn tường lửa kiểm tra trạng thái. Tuy nhiên, vì các proxy cấp ứng dụng nhận thức được ứng dụng, các proxy có thể dễ dàng xử lý các giao thức phức tạp như H.323 hoặc SIP, được sử dụng cho hội nghị truyền hình và VoIP (Voice over IP).

Có một rủi ro mà các lỗ hổng trong các bộ giải mã giao thức riêng lẻ có thể cho phép kẻ tấn công giành quyền kiểm soát tường lửa. Mối quan tâm này nhấn mạnh sự cần thiết phải cập nhật phần mềm tường lửa.

Một số tường lửa trạng thái cũng làm tăng khả năng các máy chủ cá nhân có thể bị lừa gây ra các kết nối bên ngoài. Khả năng này chỉ có thể được loại bỏ hoàn toàn bằng cách kiểm tra phần mềm máy chủ. Một số bức tường lửa có thể bị đánh bại theo cách này bằng cách chỉ cần xem một trang web.

Kiểm tra trạng thái, còn được gọi là lọc gói động, là công nghệ tường lửa giám sát trạng thái của các kết nối đang hoạt động và sử dụng thông tin này để xác định gói mạng nào cho phép thông qua tường lửa.

Kiểm tra trạng thái đã thay thế phần lớn công nghệ cũ, lọc gói tĩnh. Trong lọc gói tĩnh, chỉ có các tiêu đề của gói tin được kiểm tra – điều đó có nghĩa là kẻ tấn công đôi khi có thể lấy thông tin thông qua tường lửa đơn giản bằng cách chỉ ra “trả lời” trong tiêu đề. Mặt khác, kiểm tra stateful phân tích các gói xuống tầng ứng dụng. Bằng cách ghi lại thông tin phiên như địa chỉ IP và số cổng, bộ lọc gói động có thể thực hiện tư thế bảo mật chặt chẽ hơn nhiều so với bộ lọc gói tĩnh.

Kiểm tra trạng thái giám sát các gói truyền thông trong một khoảng thời gian và kiểm tra cả các gói gửi đến và đi. Các gói gửi đi yêu cầu các loại gói tin đến cụ thể sẽ được theo dõi và chỉ những gói dữ liệu đến đó cấu thành một đáp ứng thích hợp được cho phép thông qua tường lửa.

Trong tường lửa sử dụng kiểm tra trạng thái, quản trị viên mạng có thể đặt các tham số để đáp ứng các nhu cầu cụ thể. Trong một mạng điển hình, các cổng được đóng lại trừ khi một gói gửi đến yêu cầu kết nối đến một cổng cụ thể và sau đó chỉ cổng đó được mở. Thực hành này ngăn chặn quét cổng, một kỹ thuật hacking nổi tiếng. Check Point Software Technologies phát triển kiểm tra nhà nước vào đầu những năm 1990

So sánh stateful firewall và stateless firewall

Một tường lửa có thể được mô tả như là một trong hai Stateful hay Stateless.

Stateless

Tường lửa Stateless firewall xem lưu lượng mạng và hạn chế hoặc chặn các gói dựa trên địa chỉ nguồn và đích hoặc các giá trị tĩnh khác. Chúng không phải là ‘nhận thức’ về các mẫu lưu lượng truy cập hoặc luồng dữ liệu. Một bức tường lửa không trạng thái sử dụng các bộ quy tắc đơn giản mà không tính đến khả năng một gói tin có thể được nhận bởi tường lửa ‘giả vờ’ là thứ mà bạn yêu cầu.

Stateful

Tường lửa Stateful firewall có thể xem luồng lưu lượng truy cập từ đầu đến cuối. Họ đang nhận thức được các đường dẫn truyền thông và có thể thực hiện các chức năng IP Security (IPsec) khác nhau như đường hầm và mã hóa. Về mặt kỹ thuật, điều này có nghĩa là tường lửa trạng thái có thể cho biết kết nối TCP ở giai đoạn nào (mở, mở, đồng bộ hóa, đồng bộ hóa xác nhận hoặc thiết lập), nó có thể cho biết MTU đã thay đổi hay không, cho dù gói có phân mảnh hay không.

Không phải là thực sự vượt trội và có những đối số tốt cho cả hai loại tường lửa. Tường lửa Stateless firewall thường nhanh hơn và hoạt động tốt hơn dưới tải lưu lượng nặng hơn. Tường lửa Stateful firewall tốt hơn trong việc xác định thông tin liên lạc trái phép và giả mạo.

Các từ khóa: thiết bị firewall, thiết bị firewall là gì, thiết bị tường lửa fortigate, firewall cisco, firewall fortinet, cấu hình tường lửa fortigate trong mạng doanh nghiệp, thiết bị bảo mật firewall, firewall fortinet giá, fortigate toàn tập, thiết bị tường lửa, thiết bị tường lửa fortigate, thiết bị tường lửa là gì, firewall fortinet, thiết bị tường lửa asa, thiết bị tường lửa fortigate fg 200e, thiết bị tường lửa fortigate fg 100e, thiết bị tường lửa fortigate fg 100e bdl, firewall fortinet giá

Bạn cũng có thể tham khảo các bài viết hữu ích sau:

Firewall là gì? 8 mẫu thiết bị tường lửa bạn nên mua bây giờ?

Tìm hiểu về firewall – sự khác nhau giữa firewall cứng và mềm là gì?

Cấu hình tường lửa Firewall Cisco

Các loại firewall Cisco tốt nhất

(Nguồn: sưu tầm và Wikipedia)